Inhaltsverzeichnis

Letzte Aktualisierung am 20.06.2020, 14:06:14 Uhr

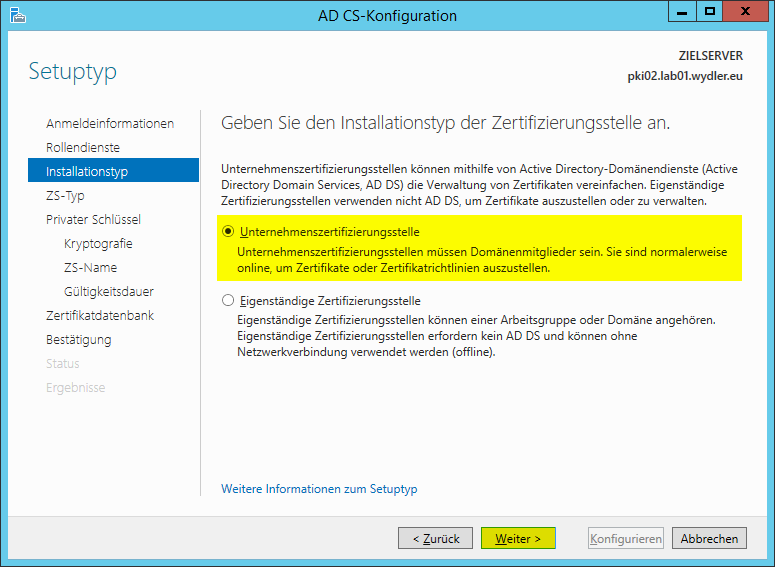

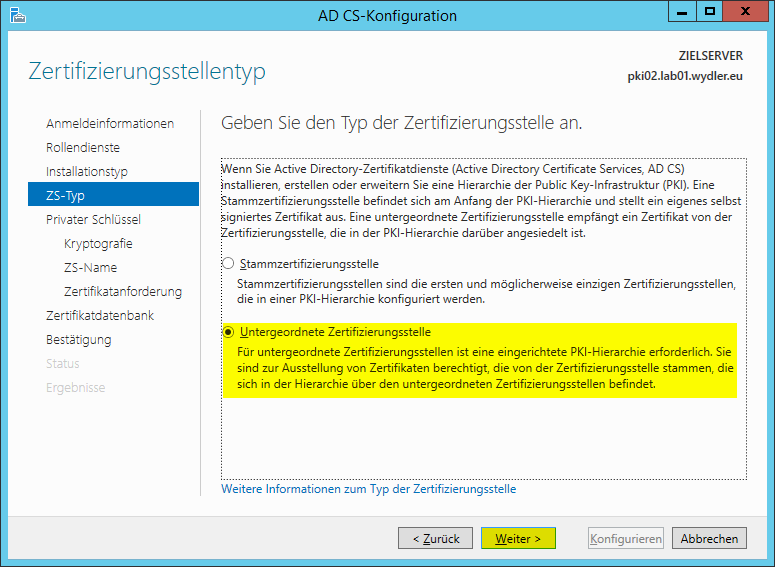

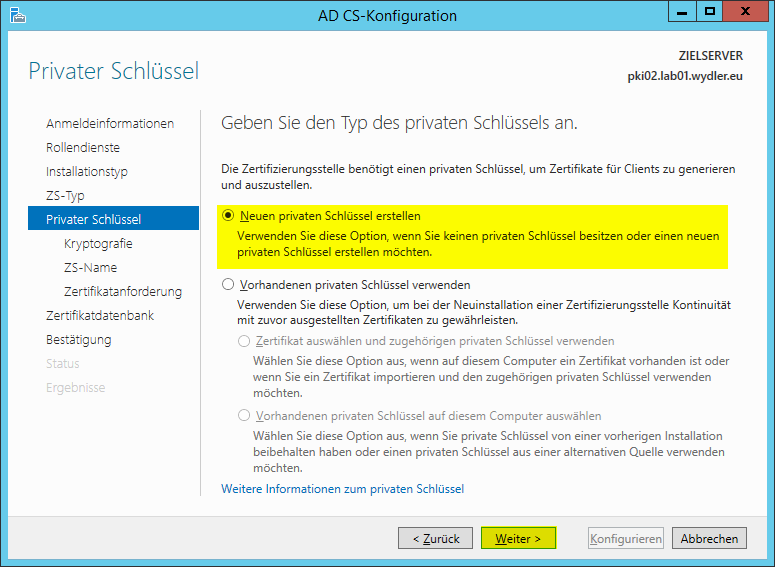

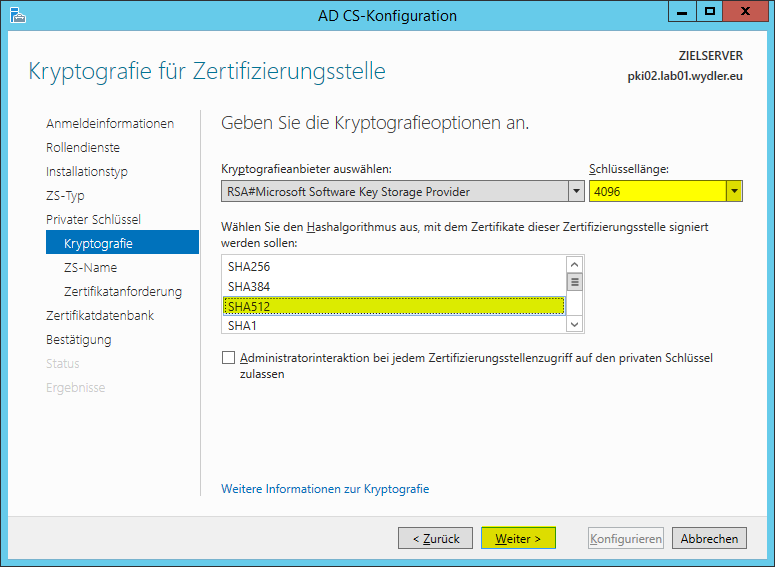

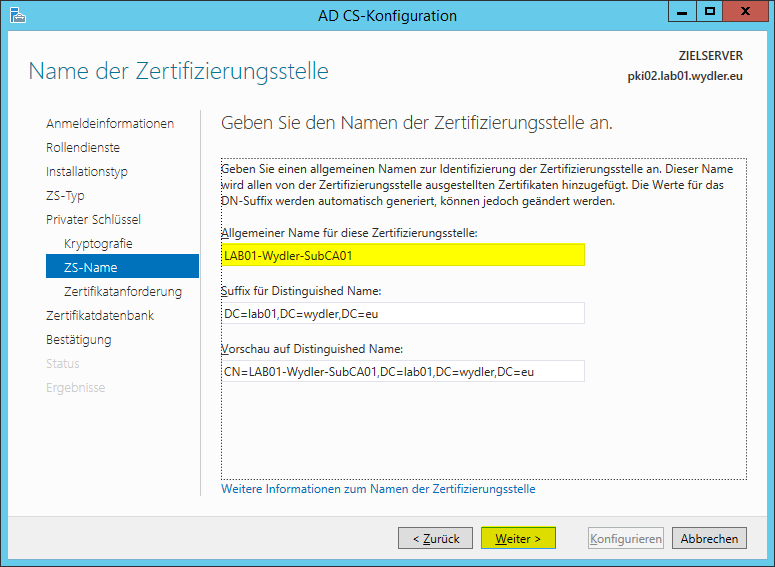

Im zweiten Teil geht es um die Installation und Konfiguration der Zwischenzertifizierungsstelle. Diese soll ins Active Directory integriert werden.

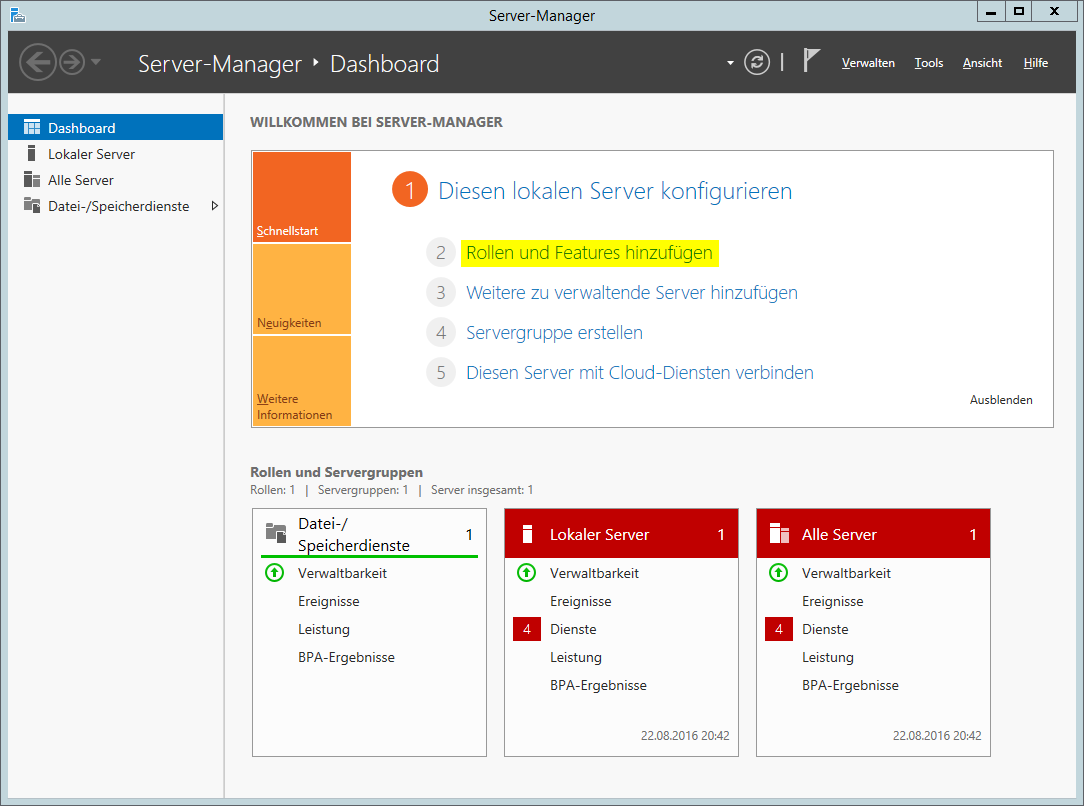

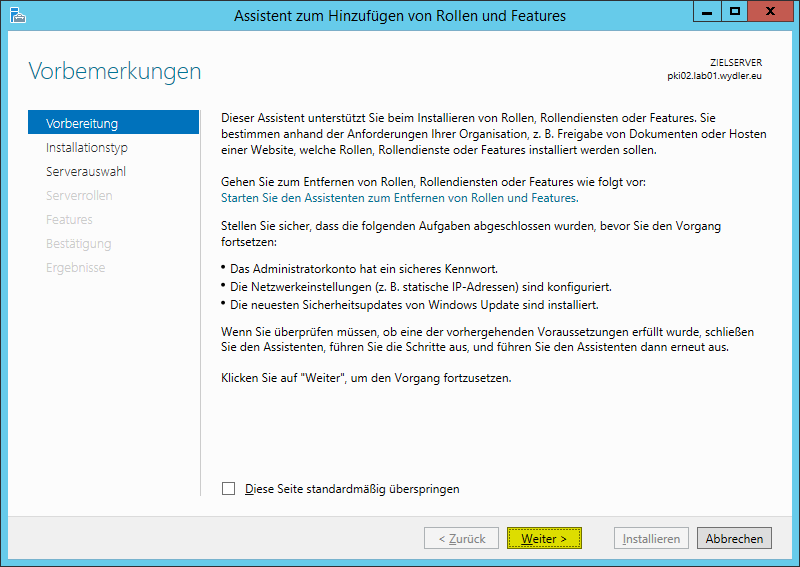

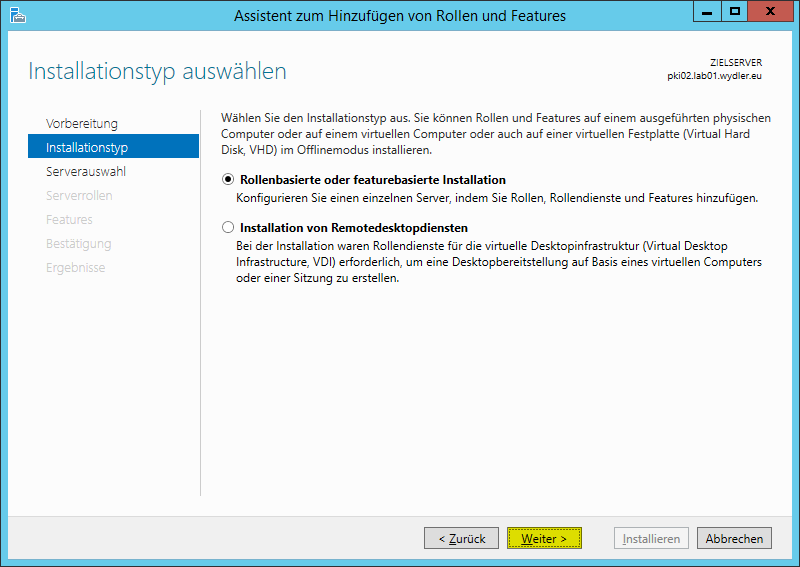

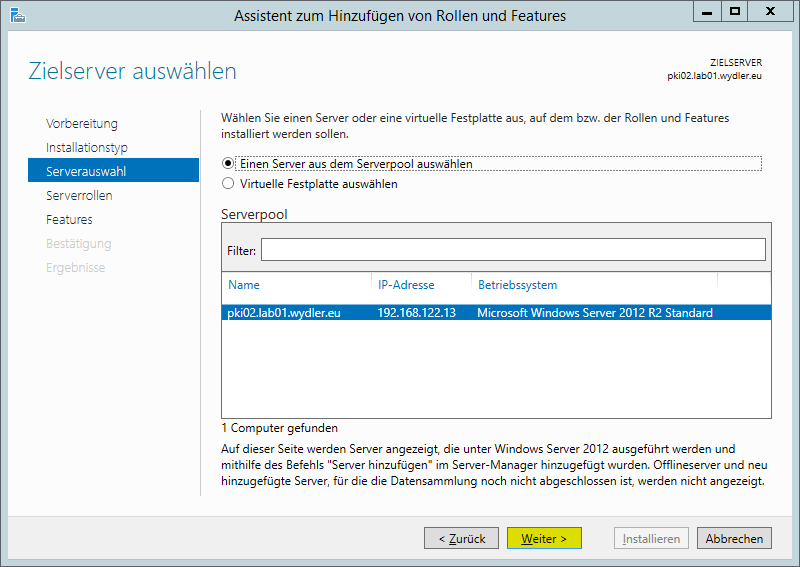

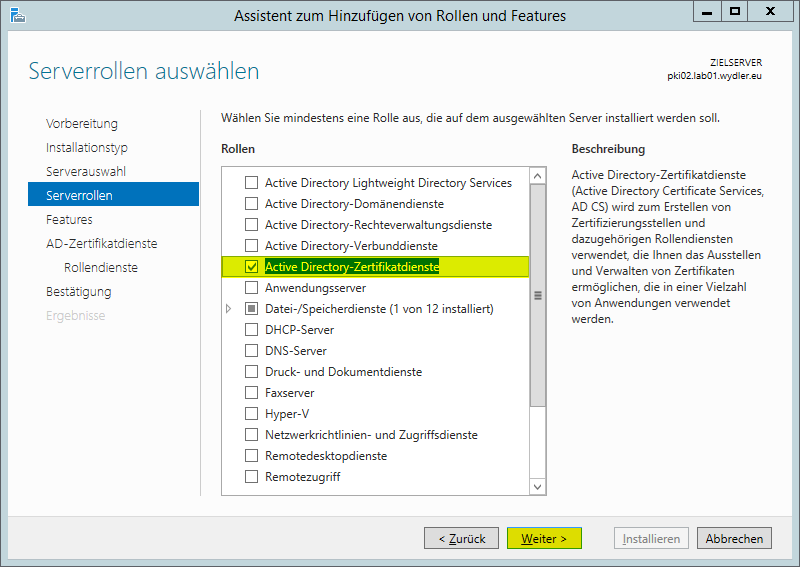

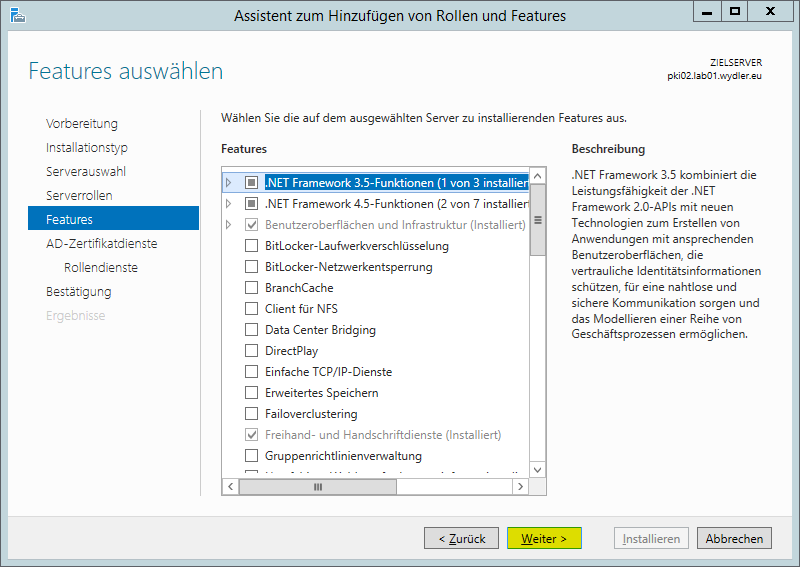

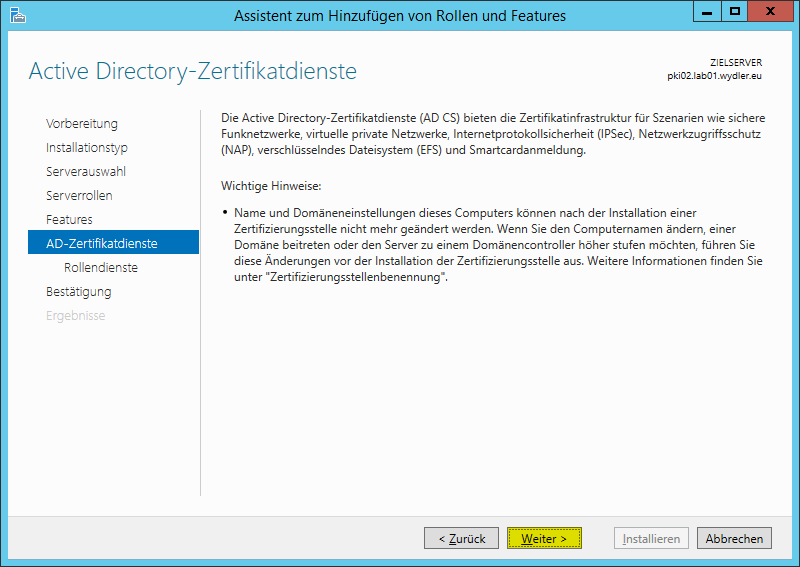

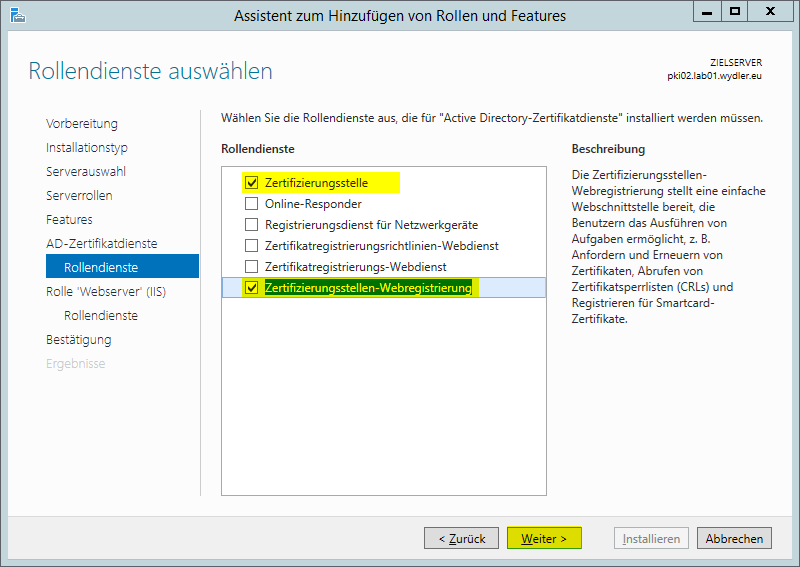

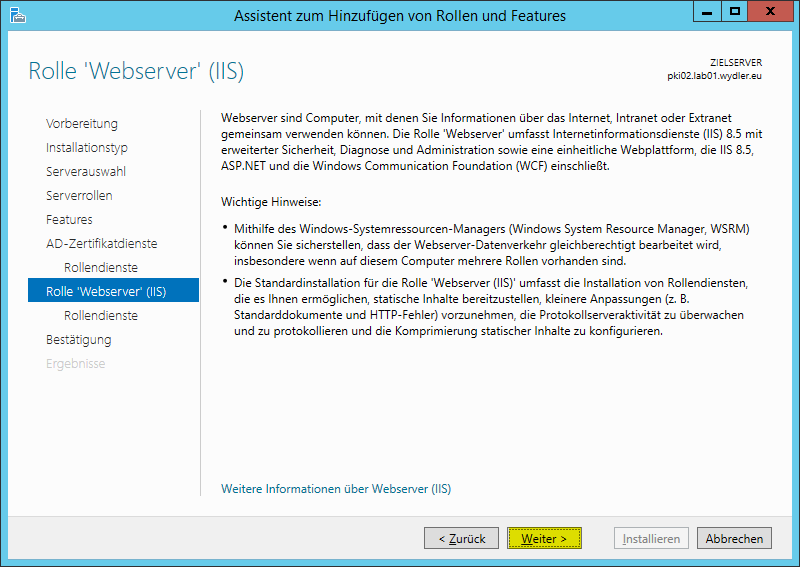

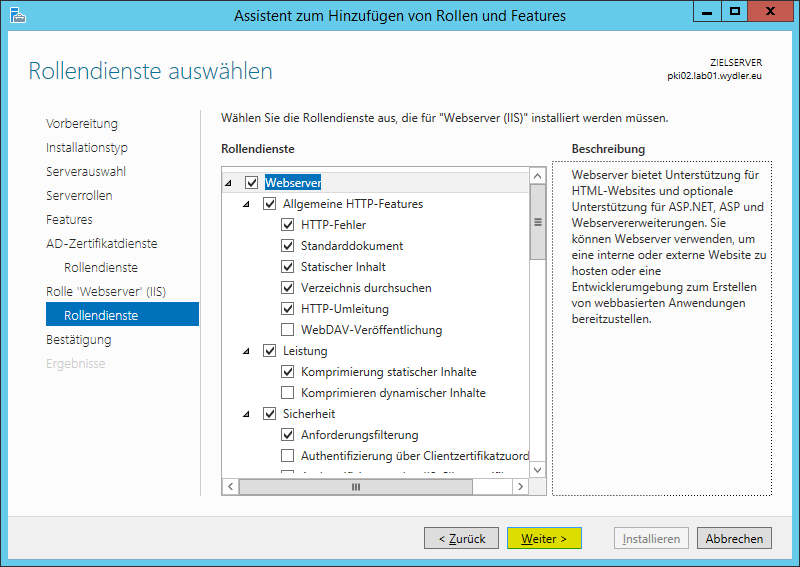

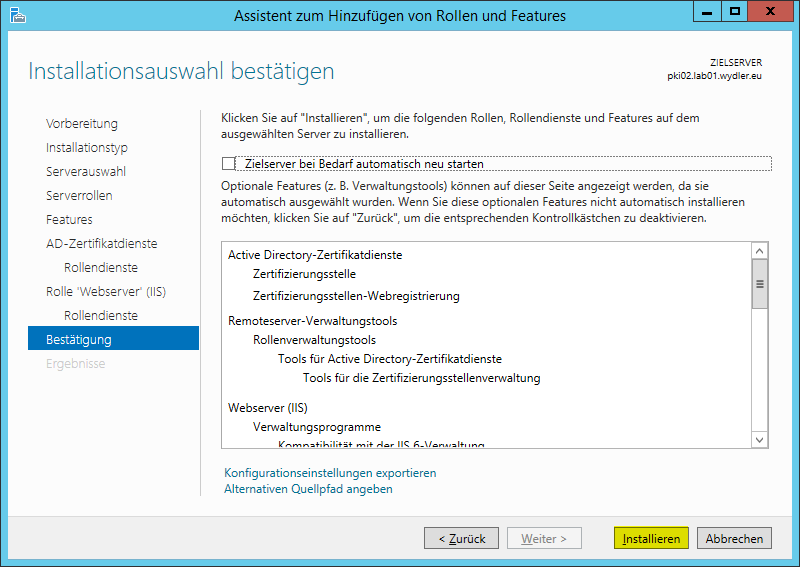

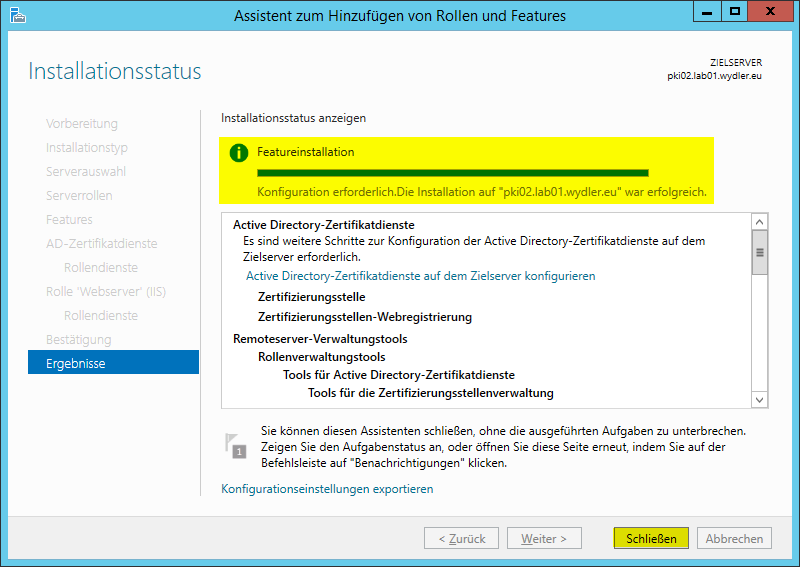

Installation der Zwischenzertifizierungsstelle

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

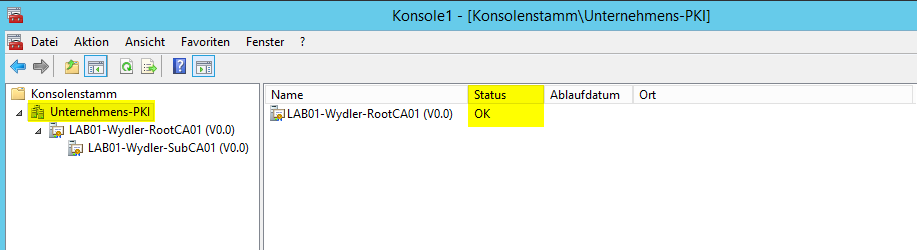

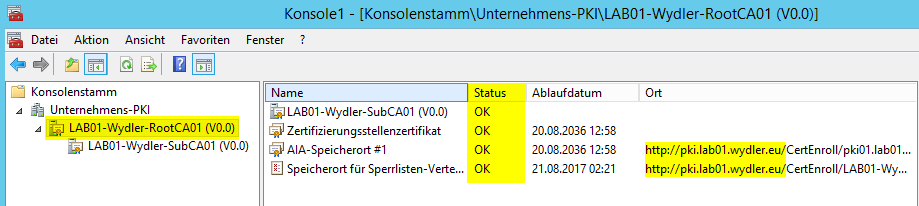

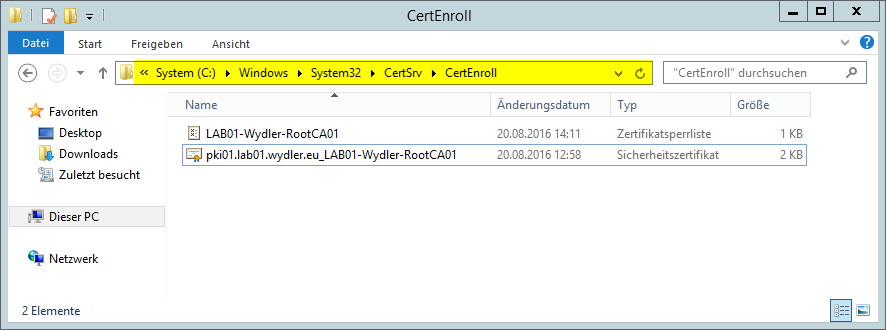

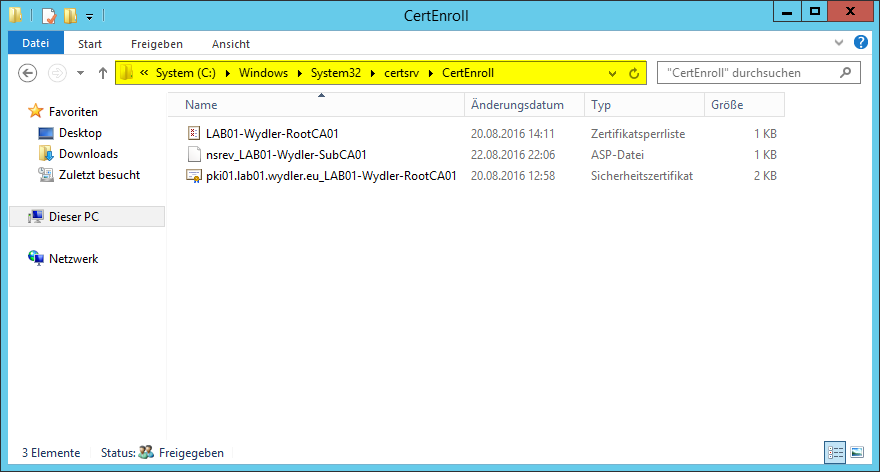

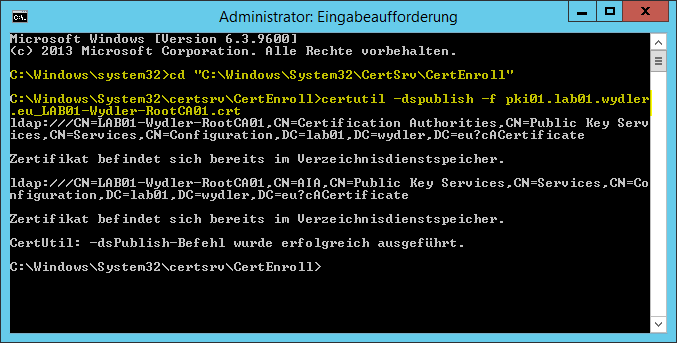

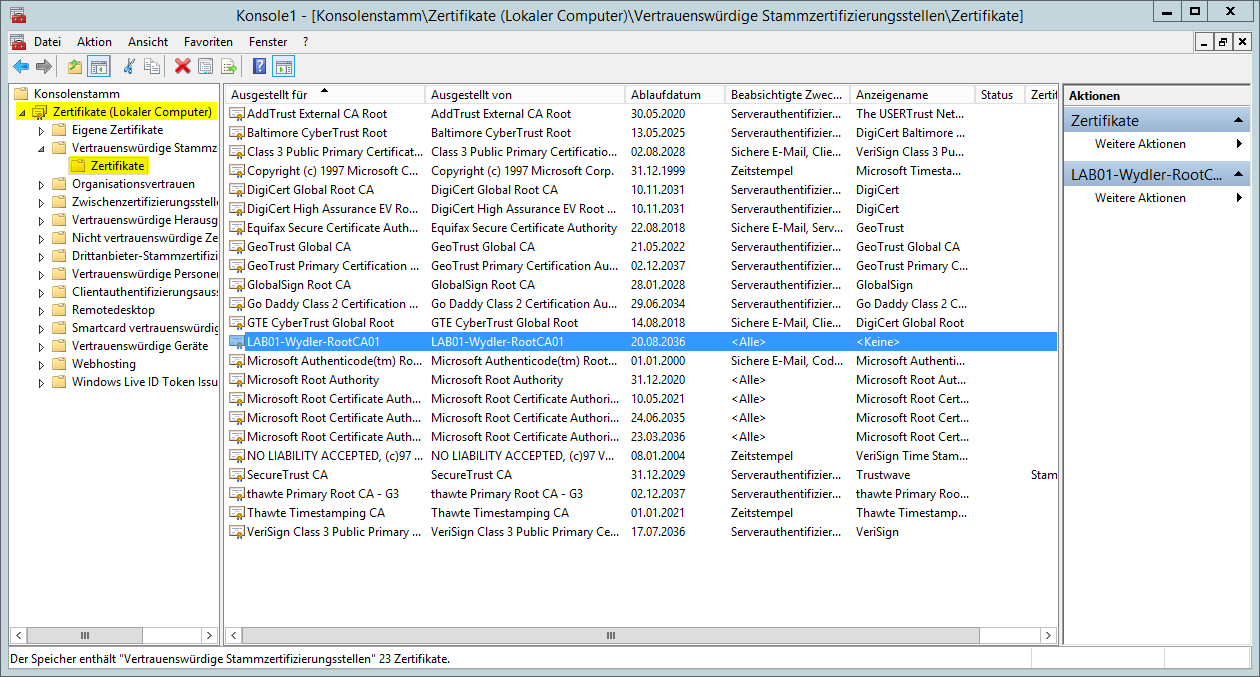

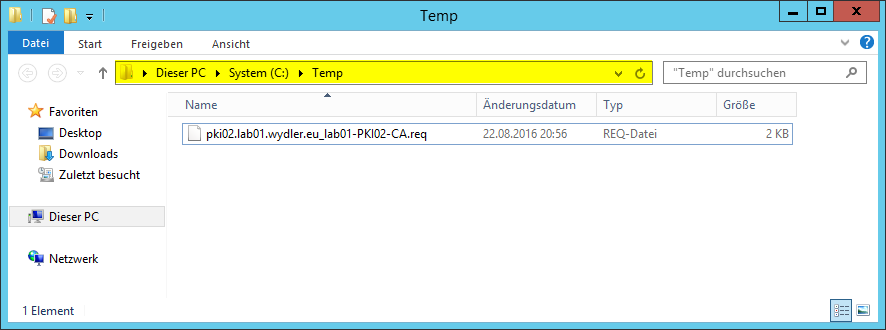

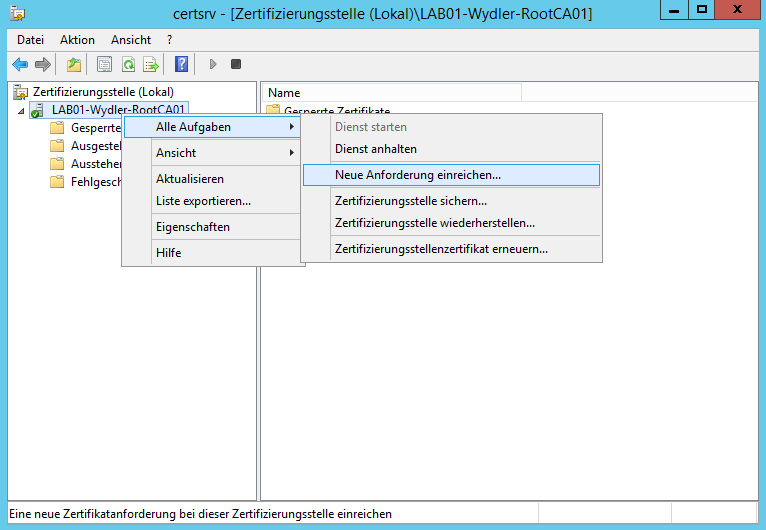

Zertifikat der RootCA veröffentlichen

Abschließend können die beiden Dateien in C:\Temp wieder gelöscht werden.

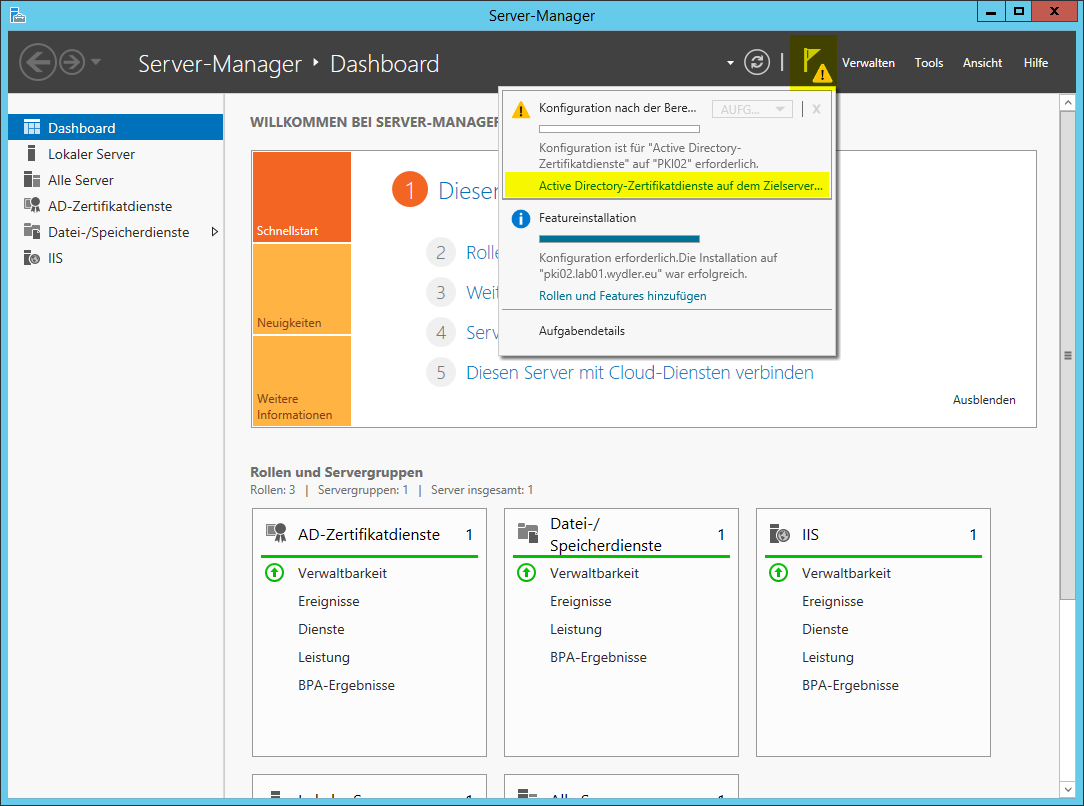

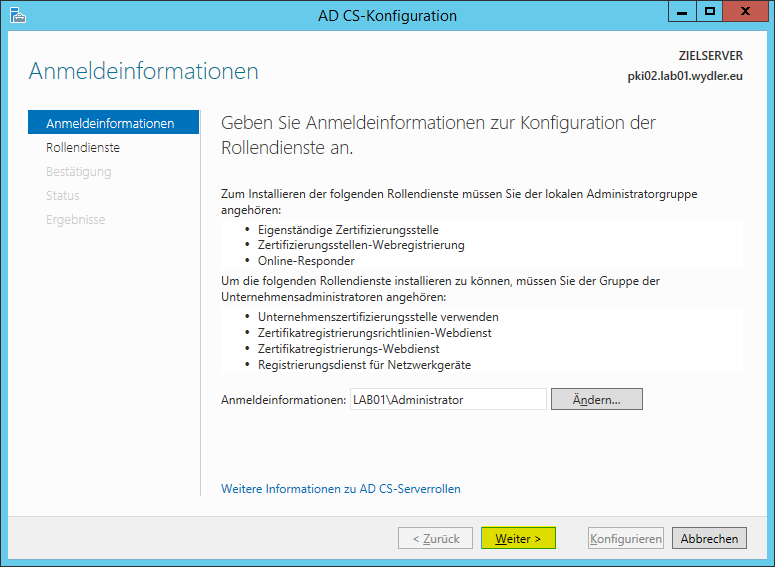

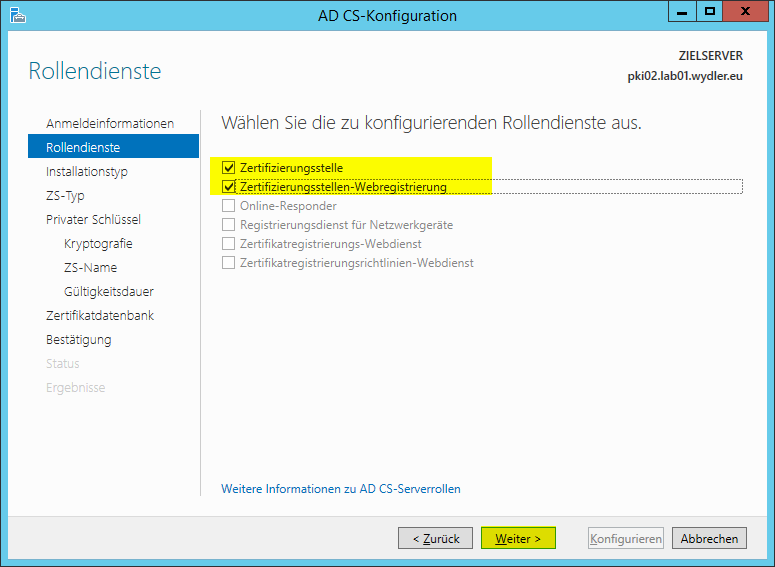

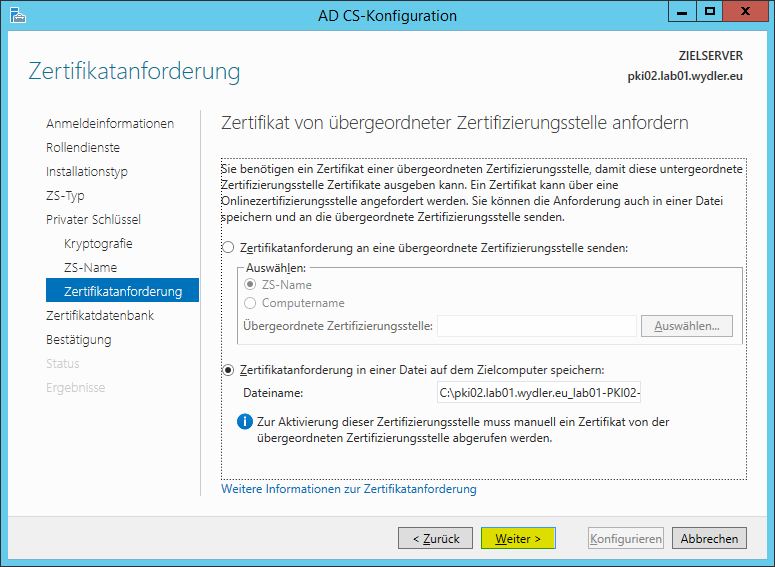

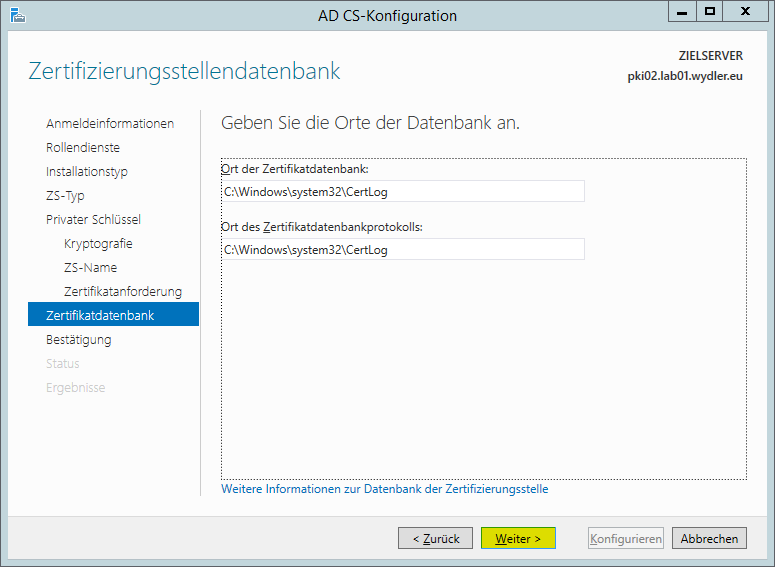

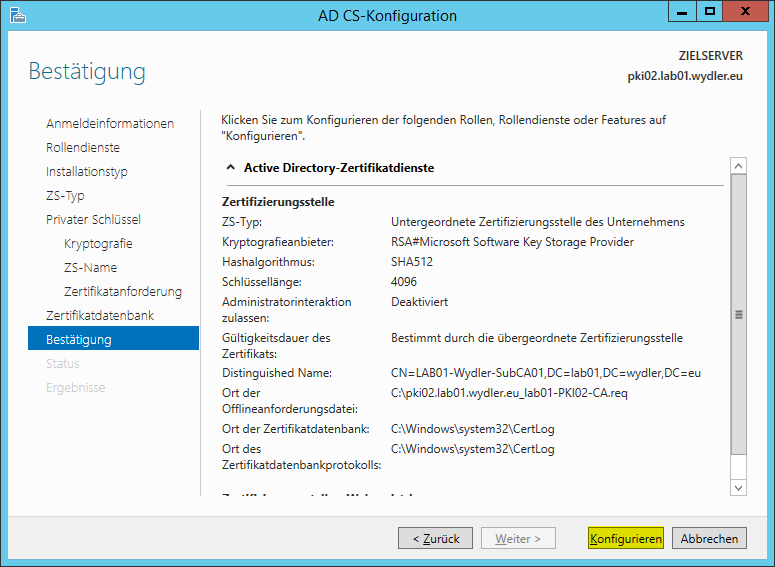

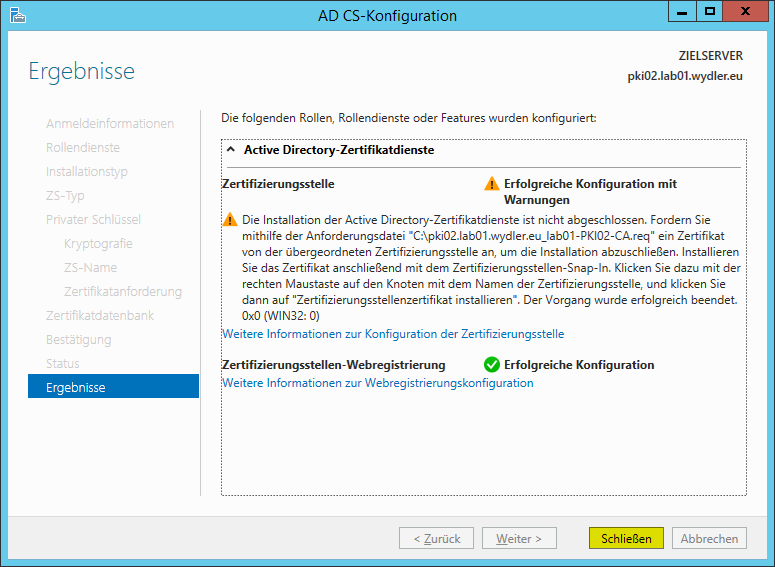

Konfiguration der Zwischenzertifizierungsstelle

Hier können die exakte Schritte aus Teil 1 wiederholt werden.

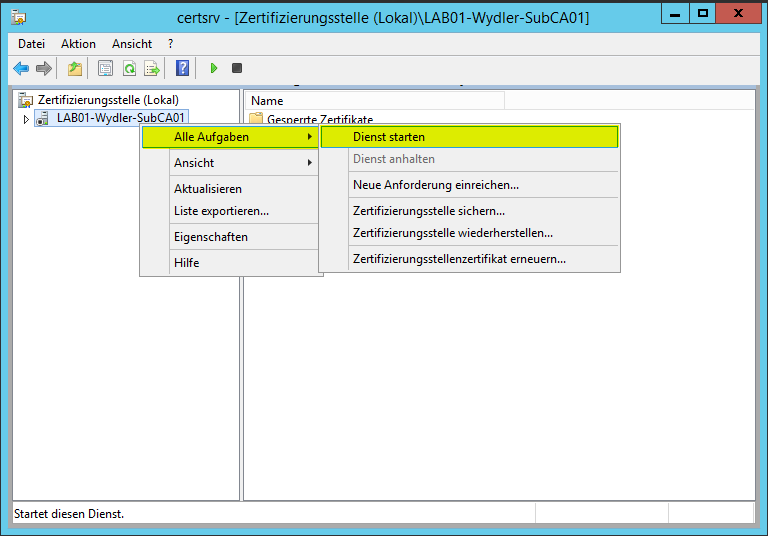

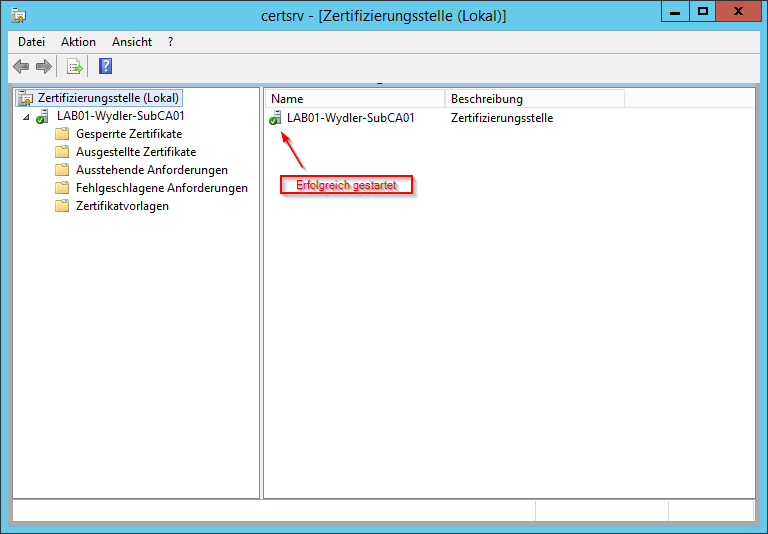

Zwischenzertifizierungstelle aktivieren

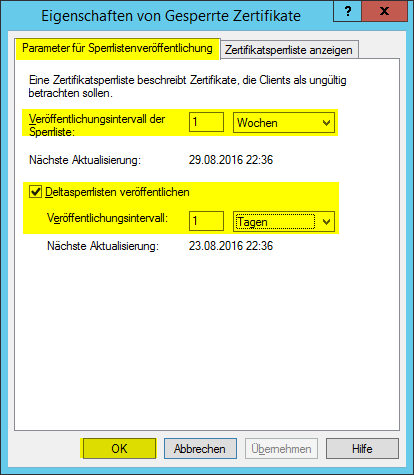

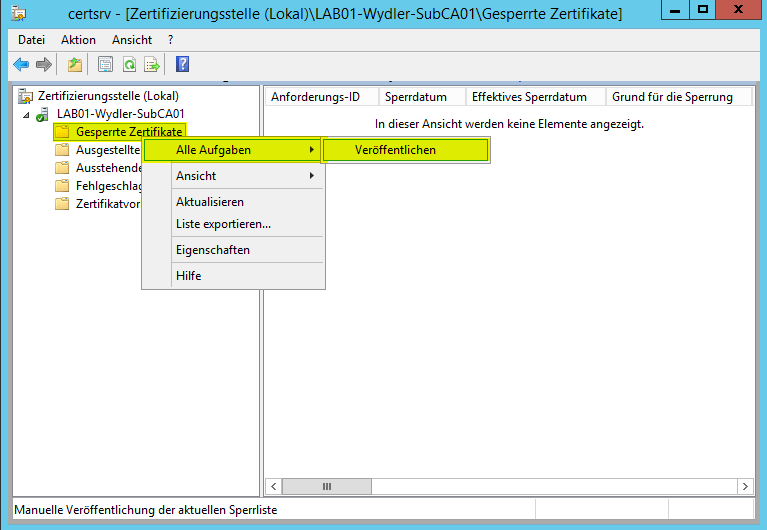

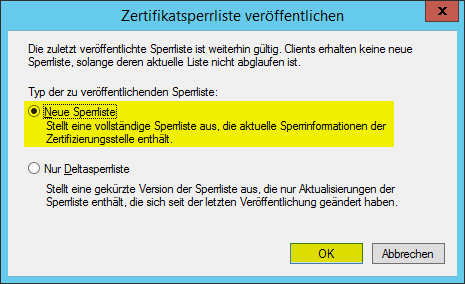

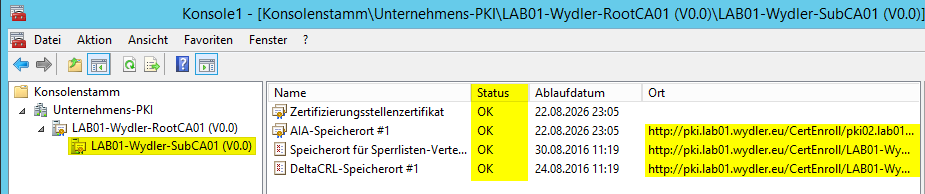

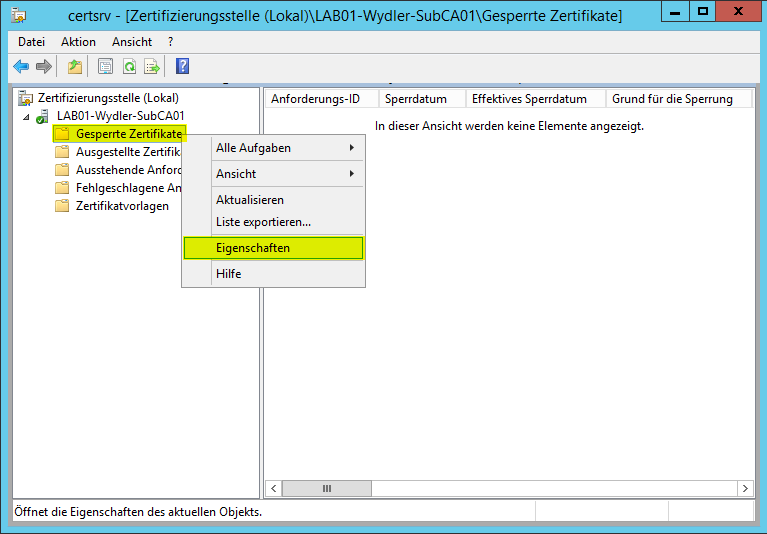

Parameter für die Sperrlistenveröffentlichung

|

|

|

|

|

|

|

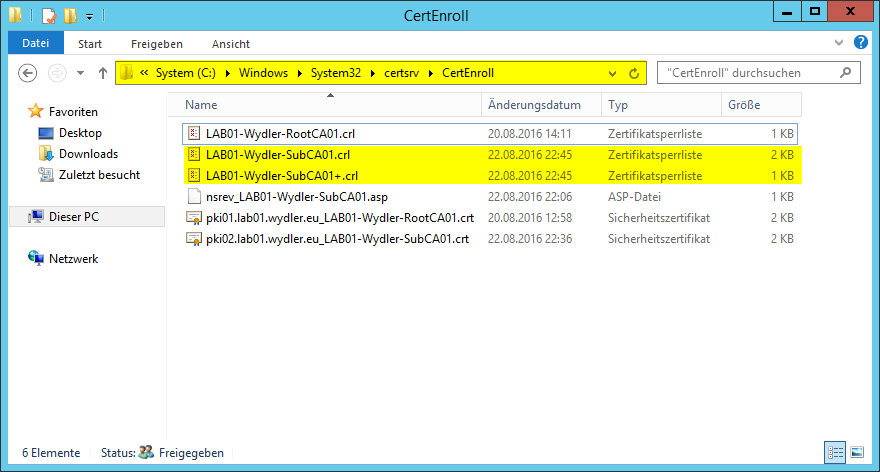

| Falls sich jemand die Augen reibt, es sind zwei Sperrlisten der SubCA01 zu sehen. Die mit einem „+“ am Ende, stellt die Delta-Sperrliste dar. |

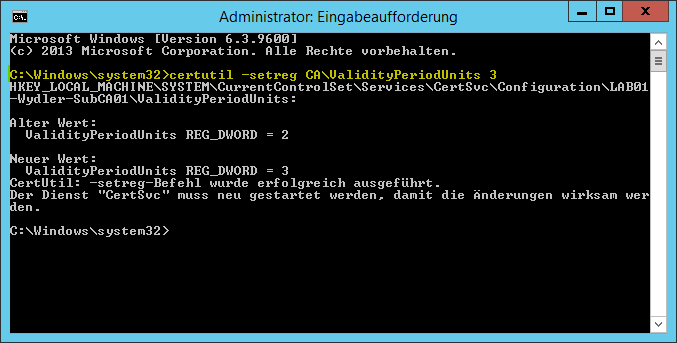

Gültigkeitsdauer auszustellender Zertifikate

Standardwert sind 2 Jahre. Ich habe diesen Wert auf 3 Jahre angehoben, da dies aktuell auch bei käuflichen Zertifikaten das Maximum ist.

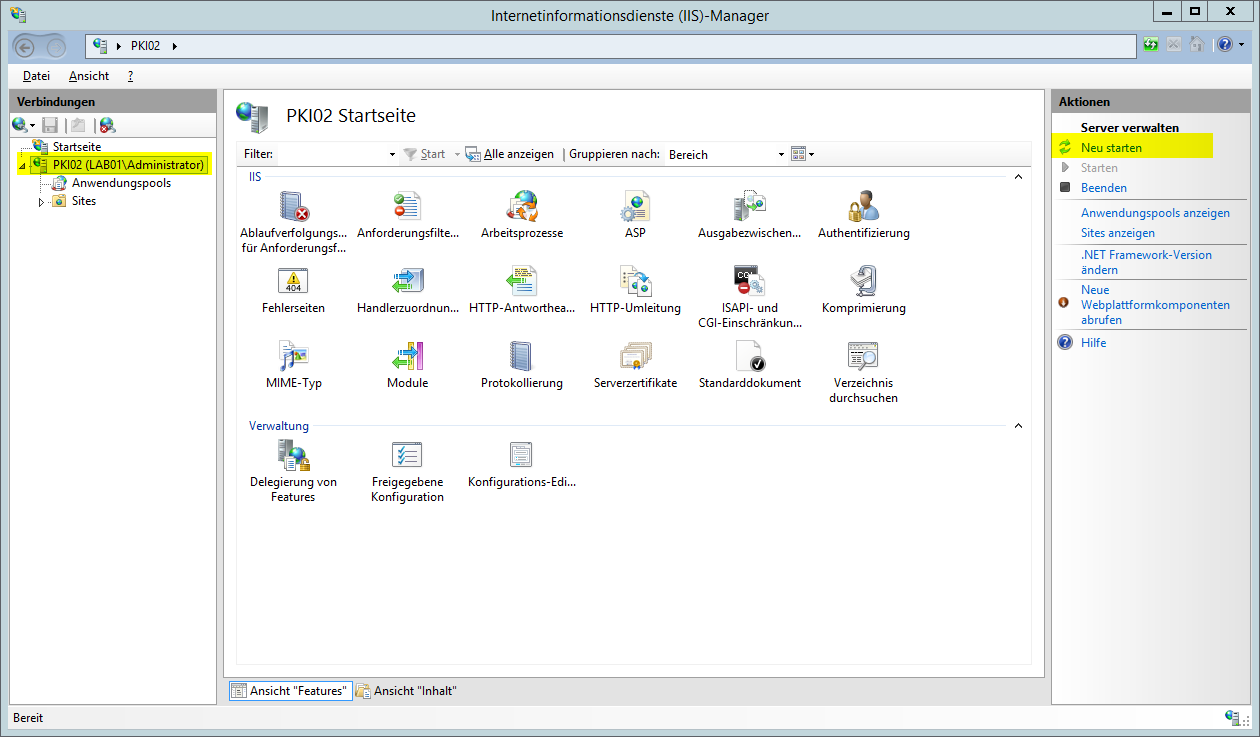

Abschließend den Server pki02 neustarten.

Abschlussarbeiten

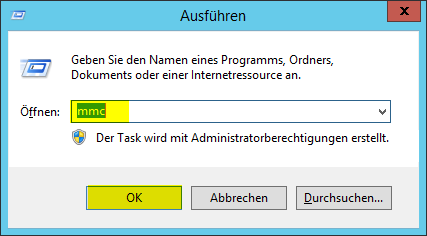

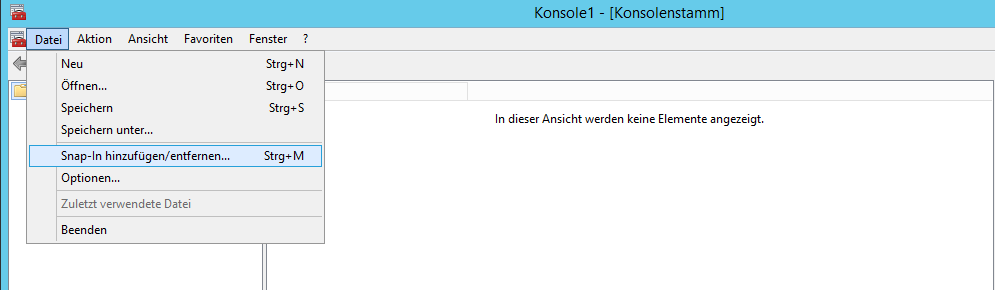

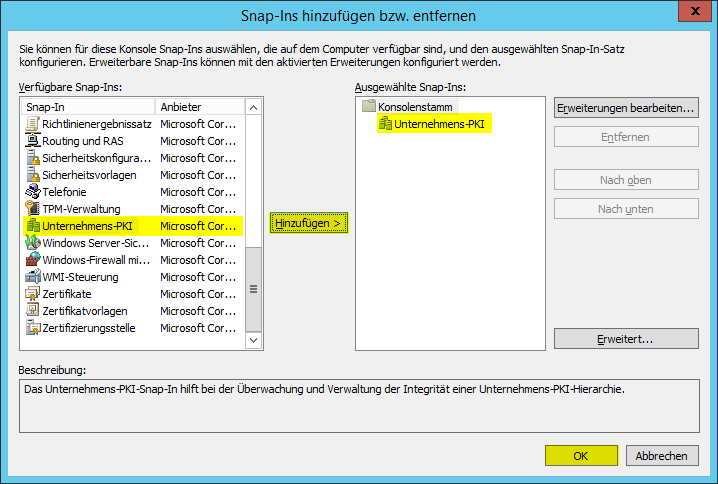

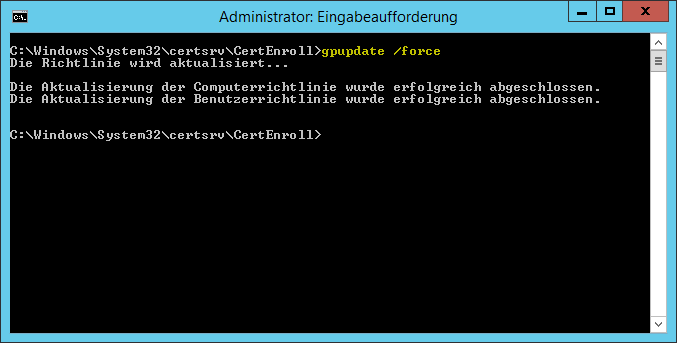

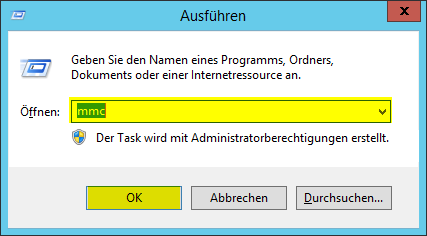

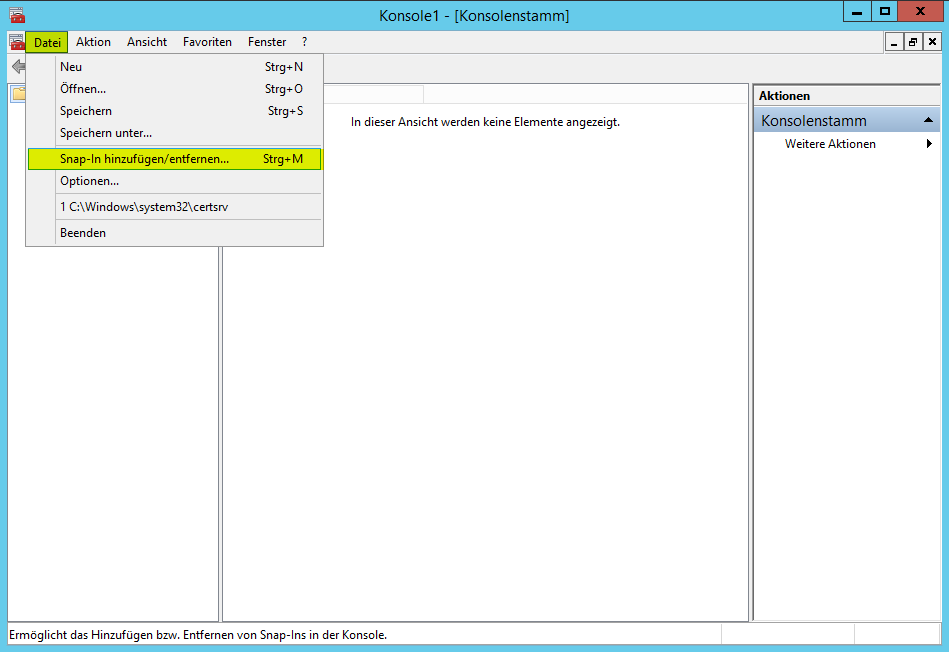

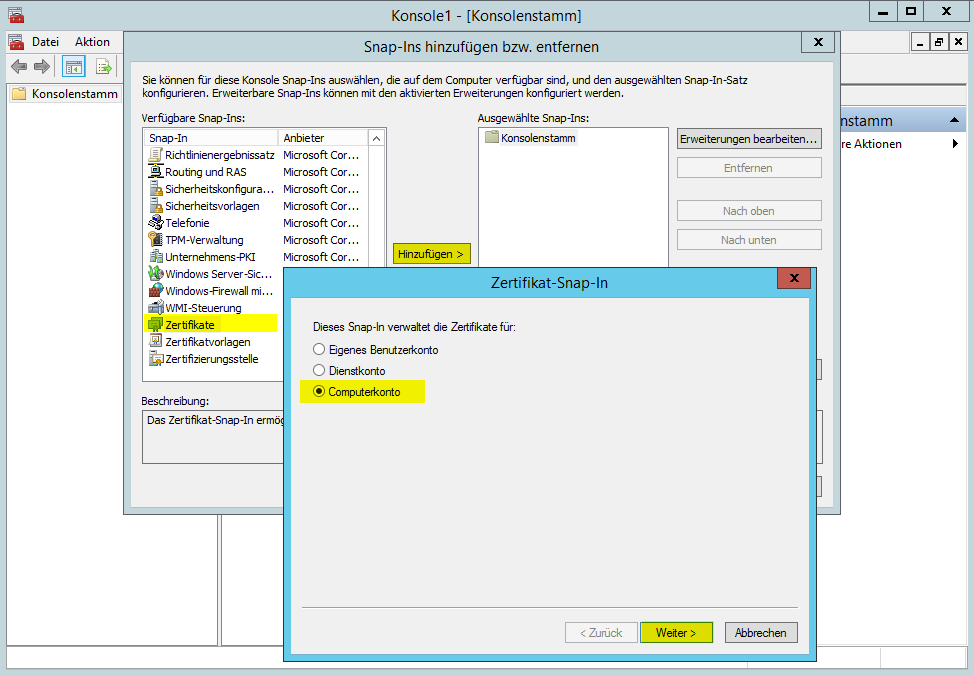

Nun steht die finale Prüfung an, ob z.B. die Sperrlisten oder Zertifikate abgerufen werden können. Dazu auf pki02 folgende Schritte durchführen:

|

|

|

|

|

|

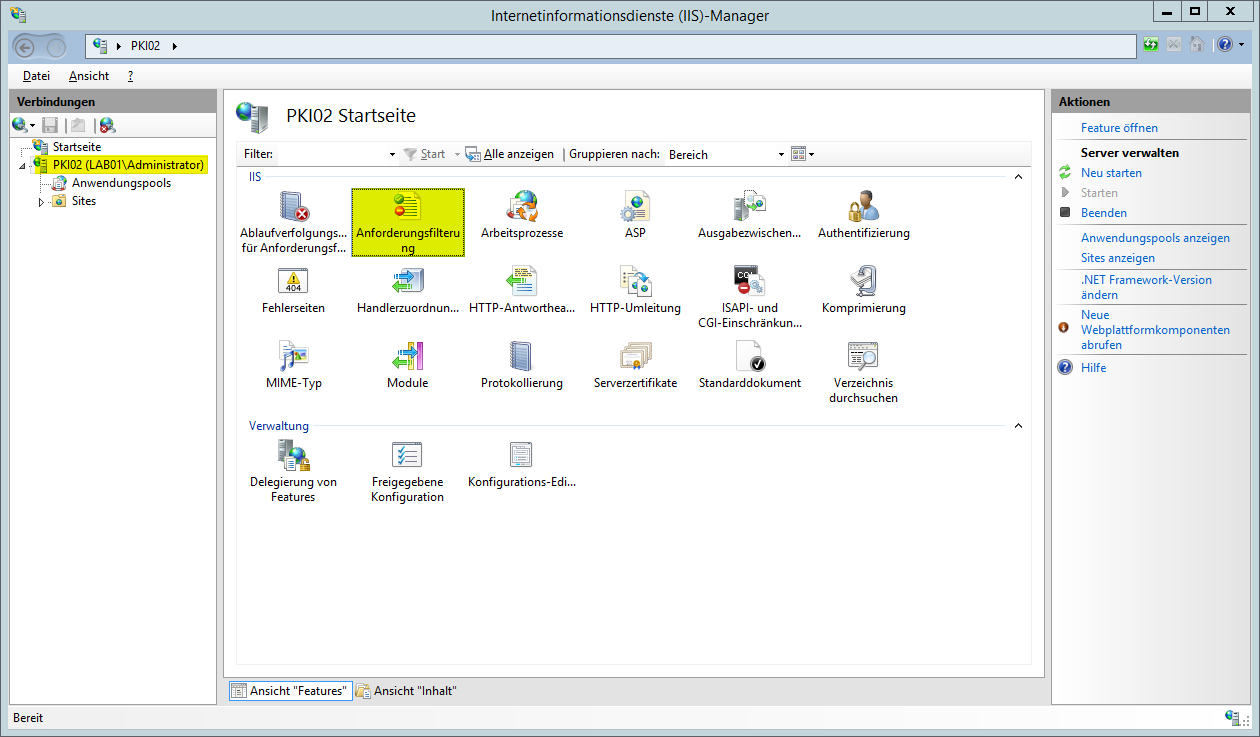

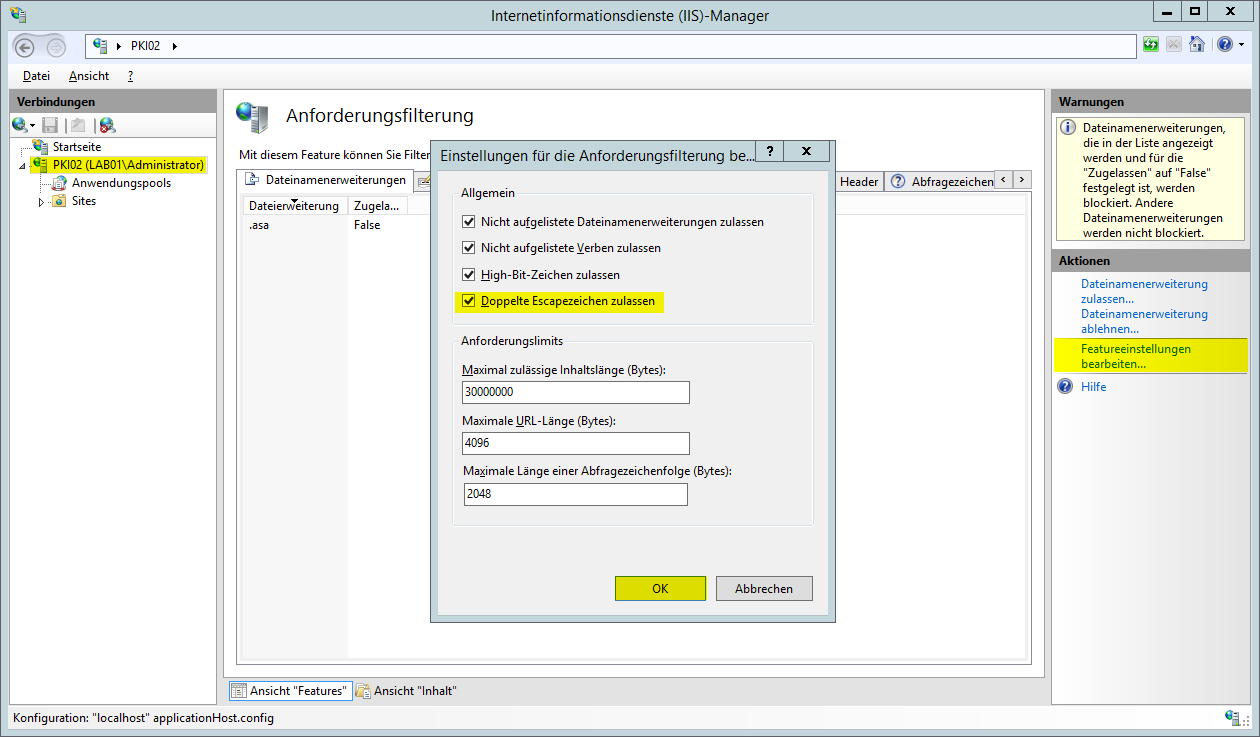

Damit die Zertifikate/Sperrlisten sauber via Webserver abgerufen werden können, muss noch ein Filter aktiviert werden:

Fertig ist die Einrichtung und Basiskonfiguration einer zweistufigen PKI unter Windows Server.

[…] Installation einer zweistufigen PKI unter Windows Server (Teil 2) […]